Il y a beaucoup de concurrence dans le monde des antivirus. Et il est vrai qu'avec l'actualité, le choix d'un bon antivirus se pose encore plus. Dois-t-on continuer d'utiliser les antivirus payant reconnus, ou au contraire opter pour des solutions gratuites comme la solution incluse avec Windows 10 ?

Il est vrai que depuis 2019, les choses ont beaucoup changé et la solution proposée avec Windows 10 arrive souvent dans le top des solutions de sécurité Windows. Mais est-ce justifié ? Je vais tenter de répondre à cette question, mais cela restera uniquement mon opinion et je ne suis pas un expert du domaine.

SuperAnnotate , une plate-forme de vision par ordinateur NoCode, s'associe à OpenCV , une organisation à but non lucratif qui a construit une grande collection d'algorithmes de vision par ordinateur open source. Cette décision signifie que les startups et les entrepreneurs pourront créer leurs propres modèles d'IA et permettre aux caméras de détecter des objets à l'aide de l'apprentissage automatique. À ce jour, SuperAnnotate a levé 3 millions de dollars auprès d'investisseurs tels que Point Nine Capital, Fathom Capital et Berkeley SkyDeck Fund.

Avec les commandes vocales «Alexa Skills», les utilisateurs peuvent charger de nombreuses fonctions supplémentaires sur leur assistant vocal Amazon. Amazon filtre les fonctions spéciales de l'assistant vocal pour la sécurité. Cependant, les escrocs peuvent contourner ce contrôle.

Ces compétences peuvent souvent présenter des failles de sécurité et des problèmes de protection des données, comme l'a découvert une équipe de chercheurs de l'Institut Horst Görtz pour la sécurité informatique de la Ruhr-Universität Bochum (RUB) et de la North Carolina State University , en collaboration avec un ancien doctorant qui a commencé à travailler. pour Google pendant le projet.

Ce didacticiel est la dernière étape de la création d'un framework d'automatisation de test avec C #, Selenium Webdriver 3 et Nunit. Après avoir créé un flux de test fonctionnel avec plusieurs cas de test dans le didacticiel précédent , nous allons maintenant apprendre à utiliser les données pilotées avec la suite de tests Selenium pour ajouter une prise en charge pilotée par les données au framework.

Après avoir terminé le framework d'automatisation des tests que nous avons développé avec Selenium, c # et Nunit, avec le tutoriel rapide suivant, vous apprendrez à créer une suite de tests dans Selenium WebDriver.

Je ne sais pas ce qui s'est passé, mais j'ai eu le droit a un crash de mon ordinateur après une mise en veille. Impossible d'ouvrir à nouveau la session windows, même si la machine m'a semblé tenter de sortir de sa torpeur. Dans ces circonstances, comme le dirait Ross ou Moy, j'ai mis en place la sentence : "Avez-vous essayé d'arréter puis de redémarrer ?"

Donc j'ai retrouvé ma session, sauf que les dernières modifications sur ma branche git ont sauté Avec la branche en fait... jamais vu cela :/ Comme j'avais des modifications non poussé, j'ai du créer un clone du folder pour pouvoir cloner le git distant et remettre les modifications depuis la copie.

Enfin bref, je m'égare. Le soucis que j'ai rencontré suite à tout cela c'est le gulp qui ne fonctionnait plus... Je me suis retrouvé avec des erreurs associés au module sass :/ aprés ré-install

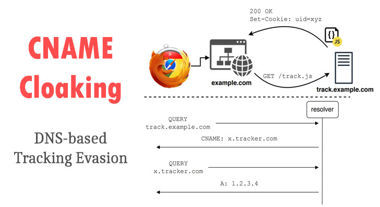

Les fabricants de navigateurs réprimant régulièrement le suivi par des tiers, les entreprises de technologie publicitaire adoptent de plus en plus une technique DNS pour contourner ces défenses, posant ainsi une menace pour la sécurité et la confidentialité du Web.

Appelée CNAME Cloaking , la pratique consistant à brouiller la distinction entre les cookies propriétaires et tiers entraîne non seulement la fuite d'informations privées sensibles à l'insu des utilisateurs et leur consentement, mais "augmente également [la] surface de menace de sécurité Web", a déclaré un groupe de chercheurs Yana Dimova, Gunes Acar, Lukasz Olejnik, Wouter Joosen et Tom Van Goethem dans une nouvelle étude.

Lundi, des chercheurs en cybersécurité ont lié une série d'attaques visant les serveurs Accellion File Transfer Appliance (FTA) au cours des deux derniers mois à une campagne de vol et d'extorsion de données orchestrée par un groupe de cybercriminalité appelé UNC2546 . Les attaques, qui ont commencé à la mi-décembre 2020, impliquaient l'exploitation de plusieurs vulnérabilités zero-day dans l'ancien logiciel FTA pour installer un nouveau shell Web nommé DEWMODE sur les réseaux victimes et l'exfiltration de données sensibles, qui ont ensuite été publiées sur un site Web de fuite de données exploité par le gang de rançongiciels CLOP.