Bonjour à tous, je suis le créateur du site arphonis, un site dédié à la programmation web et aux technologies innovantes. Aujourd'hui, je vais vous raconter comment j'ai réussi à compiler du code TypeScript + Vue avec Webpack, après avoir rencontré plusieurs difficultés et erreurs.

J'utilise depuis pas très longtemps, j'ai surtout utilisé jusqu'à présent AngularJS et Angular. Toutefois, voulant comprendre les avantages et inconvénient de Vue, j'ai souhaité le mettre en pratique sur un de mes projets perso. J'ai commencé à l'intégrer sur un designer from scratch qui permet de définir le layout de rendu de control web et à partir de ce rendu généré un métalanguage pour générer le code associé. Toutefois, ayant besoin d'un autre designer le découpage initial n'était plus viable. Le javascript est généré via typescript mais je n'ai jamais utilisé webpack jusqu'alors, j'utilise des tâches gulp et le js transpilé est embarqué via du requirejs. Cela a fonctionné jusqu'à présent relativement bien et facilement.

Dans l'opération, j'ai eu quelques suprises comme vous pourrez le voir en lisant les détails du billet.

Je vais vous montrer comment j'optimise le code de mes applications de manière assez simple.

Quelles sont les premières choses qui vous viennent à l'esprit lorsque vous pensez à C# ? Si vous êtes comme la plupart des gens, les expressions suivantes peuvent vous venir à l'esprit : orienté objet, code portable et .NET Framework.

Mais si vous cherchez à utiliser C# dans des applications dont les performances sont critiques, les phrases suivantes devraient également vous venir à l'esprit : performances, vitesse et utilisation de la mémoire. Dotnetsafer a décidé de rassembler quelques conseils de base à ce sujet.

Si vous travaillez à la création d'une application dont la principale préoccupation est la performance, ces 10 conseils vous aideront à augmenter la performance de votre application C# pour atteindre ou dépasser vos attentes !

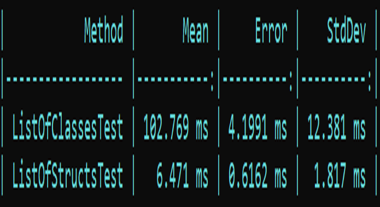

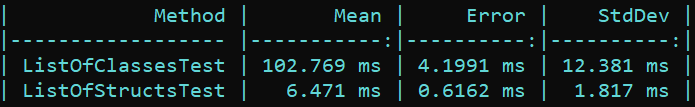

J'ai voulu évalué la différence de temps pour allouer une liste de classe et une liste de structure. Les méthodes sont presques identiques, l'idée étant ici d'allouer un million de classe et les ajouter à une liste d'une part. Et d'autre part, d'allouer un million de structure (équivalent à la classe) et les ajouter à une liste.

Les résultats de performance obtenus par la bibliothéque benchmarkdotnet.org sont assez impressionant :

La méthode permettant de créer des structures est 15 fois plus rapide.

Alors il y a souvent une confusion entre les deux. Ayant été confronté dans la mise en place de mes pipelines CI/CD à la problèmatique, je me suis dis que je vais vous proposer mon retour d'expérience sur les notions de dacpac, bacpac et sur certaines possibilités qu'offre ce format et les outils qui gravitent autours de ces formats de fichiers.

Il faut comprendre que même si cela se ressemble, ces deux types de format n'ont pas la même utilité. De ce fait, chaque type de package a ses propres spécificités. Ce que je vais vous décrire dans ce billet si cela vous intéresse.

Les PC fonctionnant sous Windows 11 et Windows 10 présentent une vulnérabilité qui permet aux utilisateurs disposant de faibles privilèges d'accéder aux fichiers du Registre. Elle permet donc de devenir administrateur d’un ordinateur.

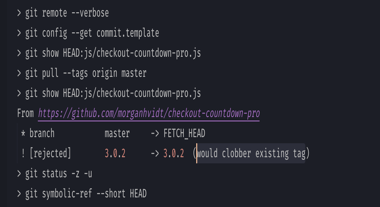

Vous avez fait un push avec git, et vous vous retrouverez avec une erreur :

Git Push Reject: 'would clobber existing tag'Très frustrant n'est-ce-pas ? je vous invite à lire le billet qui vous dira comment corriger cela.

Dans le monde du développement du logiciel, nous entendons de plus en plus parler de yaml. Lorsque, j'ai appris ce nouveau langage j'ignorais alors totalement qu'il y aurait un tel attrait pour ce langage. D'autant qu'à l'époque je voulais le fuir... Et oui, la syntaxe n'est pas sexy et il est facile de faire des erreurs, au moins que j'ai souvent voulu fuir lorsque ce fut mon tour de l'utiliser... D'autant qu'avec antsible, on ne peut pas dire que la gestion des erreurs est particulièrement efficace.

Toutefois, ce langage offre la souplesse que les autres langages n'ont pas pour décrire les ressources, pipeline de déploiement, builds etc de manière finalement efficace. Ayant mis en place une plateforme dev ops pour mon travail, j'ai voulu faire un billet qui permet de faire un peu le point entre cette première expérience et mon utilisation actuelle qui m'a permis de murir sur l'utilisation de ce langage en 4 ans. Bref une éternité dans le monde logiciel...

Avec la montée en puissance des différentes formes de communications, notamment les réseaux sociaux, est venu une nouvelle vague de risques appelés ingénierie social (ou social engineering). Ce type d'attaques est trés protéiforme. De ce fait, je me suis dit que faire un petit billet permettant de rappeler comment les hackeurs peuvent procéder par ce canal n'est pas du luxe.

Surtout avec l'explosion des attaques en tout en genre que le Covid a accéléré avec le télétravail notamment.