Les licences sont des notions complexes à comprendre, et il y en a beaucoup. Souvent dans les entreprises, elles vont s'entourer d'une armée de juristes pour tenter de s'y retrouver dans cette jungle des licences. Et voila qu'aujourd'hui je découvre qu'une nouvelle forme de licence pointe le bout de son nez sur le marché. Lorsque je dis aujourd'hui, c'est que ce sujet est assez récent vis à vis des autres types de licences, toutefois, je viens seulement de la découvrir en lisant cet article.

Tous le monde a entendu parler des licences propriétaires ne serait-ce que par l'OS de Microsoft ou sa suite bureautique Office. Avec l'avenement de l'Open Source avec Linux, ce type de licence est assez connu à présent. Toutefois, le concept intermédiaire suite à l'affaire Elastic et AWS, je ne connaissais pas.

Il a déjà été question de sécurité informatique dans les billets passés et il y en aura d'autres. La crise n'est pas encore derrière nous, toutefois il est toujours bon de prendre un peu de recul pour identifier les tendances futures sur des sujets comme la cybersécurité. Le recours massif au télétravail, dans un contexte de confinement, s'est accompagné de la mise en place, souvent en urgence, de nouveaux outils en entreprise ou redimensionnement de ceux existant (VPN, video conférence, numérisation des documents papier, etc.)

Sur internet, il existe pas mal d'aide autour de git avec des contenu assez riche. Toutefois, il y a des scénarios qui sont parfois un peu complexe et que Git sait gérer. Je n'ai pas encore réussi à le mettre en défaut vis à vis de ses fonctionnalités qui sont trés abouti.

J'ai écris ce billet afin d'avoir un pense-bête des scénarios "urgence" car on recherche comment faire une opération précise mais on ne se souvient plus de la manipulation sur Git.

Plus de 95% des répondants ont indiqué que les opérations commerciales sont devenues une fonction plus importante dans leur organisation au cours de la dernière année, révèle un sondage Tonkean.

L'enquête menée auprès de 500 professionnels de l'informatique et des opérations commerciales dans les grandes et moyennes entreprises a également montré des frustrations croissantes face au statu quo des ressources et des outils pour effectuer le travail opérationnel.

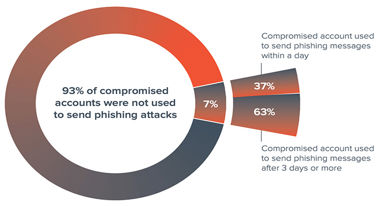

Barracuda a publié des résultats clés sur la manière dont les cybercriminels attaquent et exploitent les comptes de messagerie. Le rapport révèle une économie spécialisée émergeant autour de la prise de contrôle de comptes de messagerie et examine en profondeur les menaces auxquelles les organisations sont confrontées et les types de stratégies de défense que vous devez mettre en place.

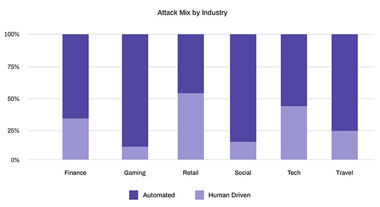

La fraude a augmenté de 30% au total au 3ème trimestre 2019. Cela a amené à une hausse de 70% des fraudes menés par des bots que les cybercriminels exploite pour accrédités les comptes volés avant la saison de vente au détail, selon ARKOSE Labs.

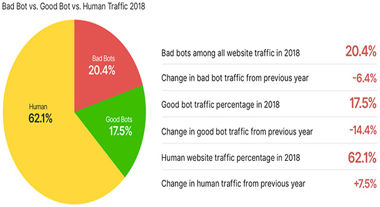

La sophistication des attaques de bots continue d'évoluer, alors que les attaquants avancés apprennent à adapter leurs techniques afin d'invalider les tactiques de défense existantes, selon Distil Networks.

Ayant décidé de migrer les serveurs sur linux pour mes serveurs dédiés et choisi de faire les développements pour pouvoir faire du déploiement cross plateforme. Et oui mon poste de travail est sous windows car je joue pas mal, et que les outils bureautique sous linux ce n'est pas trop cela.... Un jour il faudra que je tente l'expérience sur une vm voir dans quel mesure cela s'est amélioré, mais ce n'est pas le sujet ici. L'objectif de ce billet est de vous aider à maintenir votre serveur linux à jour.