Les criminels renforcent leurs projets avec des modèles de phishing sur le thème COVID-19

Les modèles de phishing sur le thème COVID-19

Les cybercriminels ont saisi avec enthousiasme les opportunités offertes par la pandémie de COVID-19. L'un des sujets de ces attaques provient des nombreux gouvernements et organisations non gouvernementales qui offrent des informations cruciales sur le virus et / ou une aide financière.

Les escrocs ont déployé beaucoup d'efforts pour créer des modèles de page de phishing convaincants pour usurper l'identité de ces organisations et faciliter la création rapide de nouvelles pages une fois les pages actuelles sur la liste noire.

La plupart des modèles ne sont pas des copies exactes des sites Web usurpés, mais ils copient leur apparence - et cela suffit souvent pour tromper de nombreuses cibles.

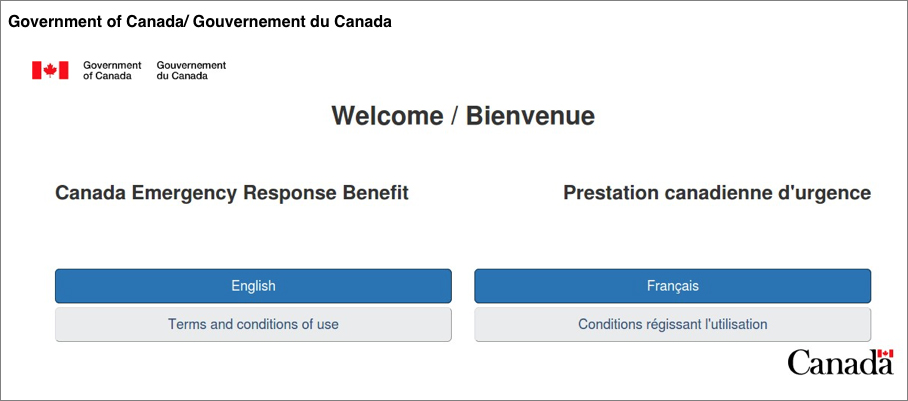

Par exemple: le modèle à plusieurs niveaux qui usurpe le site Web légitime du gouvernement canadien commence par une page qui demande aux utilisateurs de choisir s'ils veulent continuer à utiliser le site en anglais ou en français (les deux langues officielles du pays), puis propose le hameçonnage des informations d'identification à partir de pages qui sont rédigées dans la langue choisie.

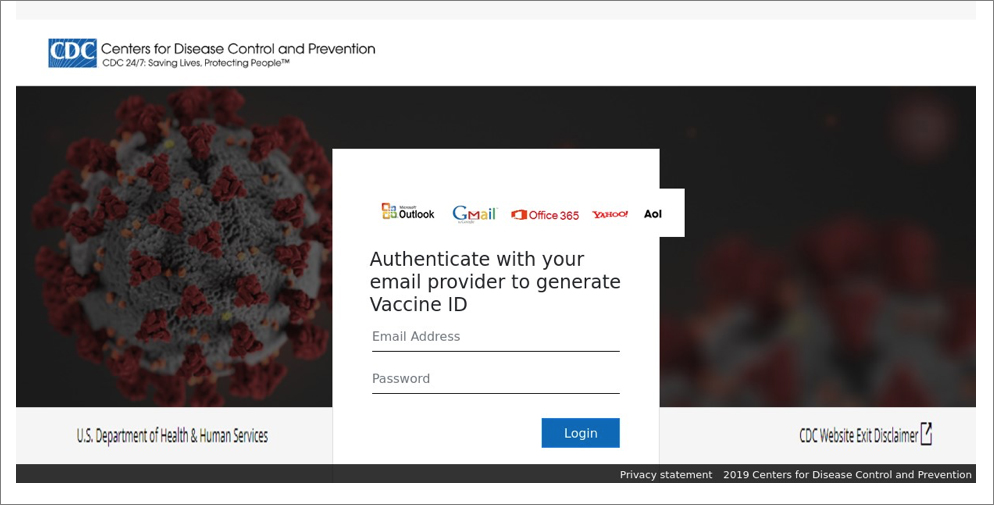

Un autre modèle qui se fait passer pour le US Internal Revenue Service (IRS) dit d'abord à la victime potentielle qu'elle est éligible à une aide financière dans le cadre du programme de secours COVID-19, puis la conduit à la page demandant ses informations personnelles. Des systèmes similaires sont utilisés pour usurper l'identité de Her Majesty's Revenue and Customs (HMRC) au Royaume-Uni, le gouvernement français, l'Organisation mondiale de la santé (OMS), les Centers for Disease Control (CDC) des États-Unis, etc.

Les escrocs exploitent l'anxiété et le désespoir des gens pour voler les informations de connexion pour une variété de comptes en ligne - Gmail, Office 365, Outlook, etc. - ainsi que des informations sensibles telles que les noms, adresses, numéros de sécurité sociale / d'assurance, informations de carte de paiement, etc.

Jusqu'à présent, les chercheurs de ProofPoint ont vu plus de 300 campagnes COVID-19 différentes cette année et, alors que la situation COVID-19 continue de se dérouler, ils s'attendent à ce que ces types d'attaques se poursuivent et que les acteurs menaçants offrent des outils supplémentaires qui peuvent faciliter ces attaques. réaliser.