Des pirates informatiques ont violé des agences gouvernementales américaines via un logiciel SolarWinds Orion compromis

Une attaque de la chaîne d'approvisionnement

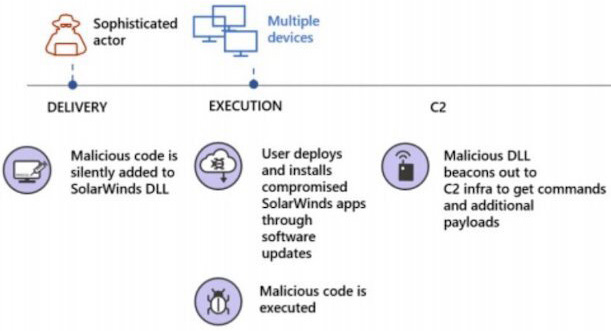

Selon les rapports de FireEye et Microsoft, le groupe de piratage a réussi à insérer une porte dérobée (signée avec les certificats légitimes de SolarWinds) dans un fichier DLL utilisé par la plate-forme SolarWinds Orion, que les organisations utilisent pour la surveillance et la gestion informatiques.

«Bien que nous ne sachions pas comment le code de la porte dérobée est entré dans la bibliothèque, d'après les campagnes récentes, des recherches indiquent que les attaquants pourraient avoir compromis les systèmes de construction ou de distribution internes de SolarWinds» , a noté Microsoft , ajoutant que la porte dérobée était distribuée automatiquement mettre à jour les plates-formes ou les systèmes dans les réseaux cibles. Une fois à l'intérieur, les attaquants se sont déplacés latéralement et ont volé des données. Selon Microsoft, ils ont utilisé les autorisations administratives acquises via un compromis sur site pour accéder au certificat de signature de jetons SAML de confiance d'une organisation et ils ont forgé des jetons SAML qui empruntent l'identité de l'un des utilisateurs et comptes existants de l'organisation (ce qui leur a permis d'accéder à -premises et ressources cloud). Ils ont également apporté des modifications aux paramètres Azure Active Directory des organisations pour faciliter l'accès à long terme.

SolarWinds a confirmé que les versions logicielles de SolarWinds Orion Platform pour les versions 2019.4 HF 5 à 2020.2.1, publiées entre mars 2020 et juin 2020, ont été compromises et qu'une version «propre» (2020.2.1 HF 1) est désormais disponible au téléchargement. «Une version supplémentaire du correctif, 2020.2.1 HF 2, devrait être disponible le mardi 15 décembre 2020. Nous recommandons à tous les clients de mettre à jour la version 2020.2.1 HF 2 dès qu'elle sera disponible, en tant que version 2020.2.1 HF 2 tous deux remplacent le composant compromis et fournissent plusieurs améliorations de sécurité supplémentaires », a noté la société.

La Cybersecurity and Infrastructure Security Agency (CISA) des États-Unis a publié une directive d'urgence demandant à «toutes les agences civiles fédérales de passer en revue leurs réseaux à la recherche d'indicateurs de compromission et de déconnecter ou mettre immédiatement hors tension les produits SolarWinds Orion».

Qui est derrière ces attaques?

Les clients de SolarWinds comprennent les télécommunications américaines, les cinq branches de l'armée américaine, diverses agences fédérales américaines (y compris le Pentagone, le département d'État et le bureau du président des États-Unis), plus de 425 des sociétés américaines du Fortune 500, et de nombreux établissements d’enseignement supérieur. FireEye dit que cette campagne a peut-être commencé dès le printemps 2020 et que les attaquants ont eu accès aux entités gouvernementales, de conseil, de technologie, de télécommunications et d'extraction en Amérique du Nord, en Europe, en Asie et au Moyen-Orient. Des sources du Washington Post affirment que le groupe de hackers derrière ces attaques est APT29 (alias Cozy Bear ), qui a des liens avec le service de renseignement extérieur russe. Le porte-parole du Kremlin, Dmitri Peskov, a déclaré que la Russie n'avait rien à voir avec les attaques contre le département américain du Trésor et du Commerce.

MISE À JOUR (14 décembre 2020, 8 h 40, heure du Pacifique):

SolarWinds a déposé un rapport auprès de la SEC des États-Unis, dans lequel il a déclaré que «la vulnérabilité… a été introduite à la suite d'un compromis du système de construction du logiciel Orion et n'était pas présente dans le référentiel de code source des produits Orion.» En outre, il "estime actuellement que le nombre réel de clients qui peuvent avoir eu une installation des produits Orion contenant cette vulnérabilité est inférieur à 18 000" et que les attaquants ont probablement violé l'entreprise en compromettant les e-mails de l'entreprise (ils utilisent Microsoft Office 365 pour ses outils de productivité de messagerie et bureautique).